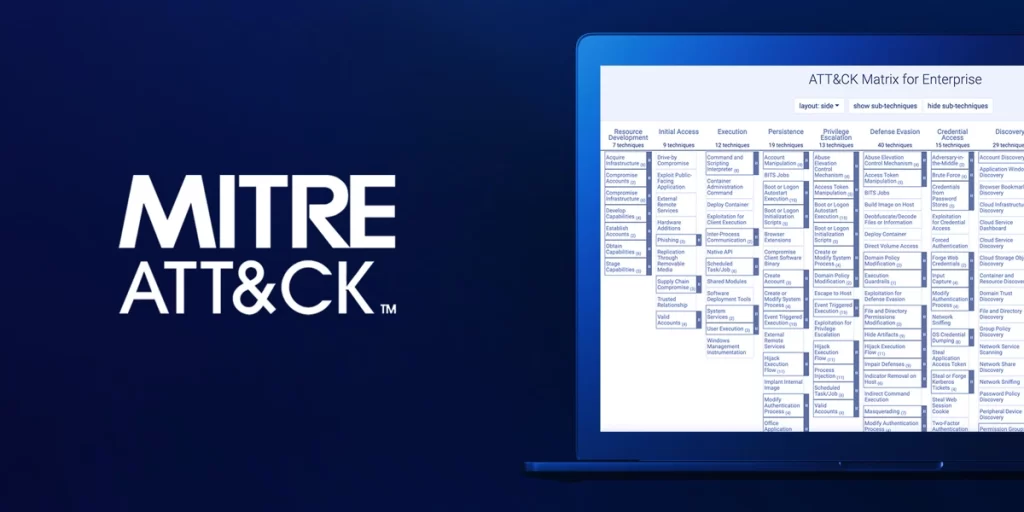

En este informe, analizaremos las debilidades en el software que generan vulnerabilidades graves, utilizando el marco de MITRE como referencia.

MITRE es una organización sin ánimo de lucro que ha desarrollado un catálogo de debilidades y vulnerabilidades comunes en el software, conocido como el “Common Weakness Enumeration” (CWE).

El aumento constante de incidentes de seguridad y la sofisticación de los ataques han llevado a que las amenazas cibernéticas sean consideradas como “el personaje del año”.

En este informe, analizaremos las debilidades en el software que dan lugar a vulnerabilidades graves, según la Agencia de Ciberseguridad e Infraestructura de Estados Unidos (CISA). Estas vulnerabilidades permiten a los atacantes tomar el control de sistemas afectados, robar datos y obstaculizar el funcionamiento de las aplicaciones.

I. Debilidades en el Software:

Deficiencias en el diseño y la implementación del software:

Uno de los principales factores que contribuyen a las vulnerabilidades en el software es la falta de atención en el diseño y la implementación. Los desarrolladores pueden cometer errores, como la falta de validación de entradas, el uso de algoritmos criptográficos débiles o la ausencia de controles adecuados de acceso.

Fallos en la gestión de configuración:

La mala gestión de la configuración del software puede llevar a la exposición de información sensible o a la ejecución de software no autorizado. Las configuraciones por defecto inseguras, contraseñas débiles y privilegios excesivos pueden abrir la puerta a posibles ataques.

Fallos en las actualizaciones y parches:

La falta de aplicación oportuna de actualizaciones y parches de seguridad puede dejar el software vulnerable a ataques conocidos. Los atacantes pueden aprovechar las debilidades conocidas y explorarlas para obtener acceso no autorizado a los sistemas.

II. Vulnerabilidades Expuestas:

Ejecución de código no autorizada: Las vulnerabilidades que permiten la ejecución de código no autorizada son especialmente peligrosas. Los atacantes pueden aprovechar estas vulnerabilidades para introducir código malicioso en un sistema afectado y, potencialmente, tomar el control completo del mismo.

Fugas de información y robo de datos:

Las vulnerabilidades en el software también pueden facilitar el robo de datos confidenciales. Si un atacante puede explotar una vulnerabilidad para acceder a bases de datos o archivos sensibles, la información puede ser robada y utilizada para fines maliciosos o de lucro.

Denegación de servicio (DoS):

Al explotar las vulnerabilidades en el software, los atacantes pueden provocar una denegación de servicio en una aplicación o sistema afectado. Esto puede resultar en la interrupción de los servicios, la pérdida de productividad y la afectación de la reputación de la organización.

III. Medidas de Mitigación y Protección:

Prácticas de desarrollo seguro:

Es fundamental implementar prácticas de desarrollo seguro, como el análisis estático y dinámico del código, pruebas de penetración y revisiones de seguridad. Los desarrolladores deben recibir capacitación en las mejores prácticas de seguridad y utilizar herramientas adecuadas para identificar y corregir vulnerabilidades en el software.

Mantenimiento y actualización continua:

Es esencial establecer un proceso riguroso de mantenimiento y actualización del software. Esto implica aplicar de manera regular los parches de seguridad y las actualizaciones proporcionadas por los fabricantes y proveedores de software. Además, es importante llevar a cabo evaluaciones de vulnerabilidad periódicas para identificar y abordar cualquier debilidad existente.

Gestión adecuada de la configuración:

Se deben implementar políticas de gestión de configuración que incluyan prácticas seguras, como la configuración adecuada de contraseñas, la eliminación de servicios y componentes no utilizados y la restricción de privilegios de acceso a los sistemas.

Monitorización y detección de intrusiones:

Establecer sistemas de monitorización y detección de intrusiones es crucial para identificar actividades sospechosas y ataques en tiempo real. Esto permite una respuesta rápida y eficaz ante incidentes de seguridad, minimizando así el impacto potencial.

Educación y concienciación del personal:

La formación y concienciación del personal sobre las mejores prácticas de seguridad cibernética son fundamentales. Todos los usuarios deben comprender la importancia de la seguridad de la información, incluyendo el uso de contraseñas seguras, la detección de correos electrónicos de phishing y la protección de dispositivos.

Las debilidades en el software son una de las principales causas de las vulnerabilidades que permiten las amenazas cibercriminales. Es crucial que las organizaciones y los desarrolladores de software tomen medidas proactivas para identificar, mitigar y proteger contra estas vulnerabilidades. La implementación de prácticas de desarrollo seguro, el mantenimiento continuo del software, la gestión adecuada de la configuración y la concienciación del personal son elementos clave para fortalecer la ciberseguridad y reducir el riesgo de ataques cibernéticos. Solo a través de un enfoque holístico y colaborativo, podremos enfrentar y mitigar las amenazas cibercriminales en constante evolución.

Estas debilidades dan lugar a vulnerabilidades graves en el software, según la Agencia de Ciberseguridad e Infraestructura de Estados Unidos (CISA). Los atacantes pueden aprovechar estas vulnerabilidades para tomar el control de un sistema afectado, robar datos o impedir el funcionamiento de las aplicaciones.

La lista se basa en un análisis de datos de vulnerabilidad pública en la Base Nacional de Datos de Vulnerabilidad (NVD) durante los dos años anteriores. Se examinaron un total de 43.996 entradas CVE y se les asignó una puntuación basada en su prevalencia y gravedad.

La debilidad más destacada es la Escritura fuera de límites, seguida por Scripting entre sitios, Inyección SQL, Uso después de liberar, Inyección de comandos del sistema operativo, Validación incorrecta de entrada, Lectura fuera de límites, Travesía de ruta, Falsificación de solicitudes entre sitios (CSRF) y Subida no restringida de archivo con tipo peligroso. La Escritura fuera de límites también ocupó el primer puesto en 2022.

De las 70 vulnerabilidades añadidas al catálogo de Vulnerabilidades Conocidas Explotadas (KEV) en 2021 y 2022, la mayoría fueron errores de Escritura fuera de límites. Una categoría de debilidad que salió de las 25 principales es la Restricción incorrecta de referencia externa XML.

“El análisis de tendencias en datos de vulnerabilidad como este permite a las organizaciones tomar decisiones de inversión y políticas mejores en la gestión de vulnerabilidades”, dijo el equipo de investigación de la Enumeración de Debilidades Comunes (CWE).

Además del software, MITRE también mantiene una lista de debilidades importantes de hardware con el objetivo de “prevenir problemas de seguridad en hardware desde el origen, educando a diseñadores y programadores sobre cómo eliminar errores importantes en las etapas iniciales del desarrollo del producto”.

Esta revelación se produce junto con las recomendaciones y mejores prácticas lanzadas por CISA y la Agencia de Seguridad Nacional de Estados Unidos (NSA) para que las organizaciones fortalezcan sus entornos de Integración Continua/Entrega Continua (CI/CD) contra actores cibernéticos maliciosos.

Esto incluye la implementación de algoritmos criptográficos sólidos al configurar aplicaciones en la nube, minimizar el uso de credenciales a largo plazo, agregar firmas de código seguras, utilizar reglas de dos personas (2PR) para revisar los compromisos de código de los desarrolladores, adoptar el principio de privilegio mínimo (PoLP), utilizar segmentación de red y auditar regularmente cuentas, secretos y sistemas.

“Al implementar las mitigaciones propuestas, las organizaciones pueden reducir el número de vectores de explotación en sus entornos de CI/CD y crear un entorno desafiante para el adversario”, afirman las agencias.

Este desarrollo también se produce tras nuevos hallazgos de Censys que revelan que casi 250 dispositivos en varias redes gubernamentales de Estados Unidos han expuesto interfaces de gestión remota en la web abierta, muchos de los cuales utilizan protocolos remotos como SSH y TELNET.

CISA advierte que estas vulnerabilidades pueden ser explotadas por atacantes para tomar control de sistemas, robar datos o interrumpir aplicaciones.

La lista se basa en análisis de datos de vulnerabilidad y asigna puntajes según prevalencia y gravedad. Las debilidades principales incluyen Escritura fuera de límites, Scripting entre sitios, Inyección SQL y Uso después de liberar.

CISA y NSA recomiendan medidas de seguridad como algoritmos criptográficos sólidos, revisiones de código por múltiples personas y auditorías regulares. Además, se destaca que interfaces de gestión remota accesibles públicamente pueden ser utilizadas por actores maliciosos.

En este informe, analizaremos las 25 debilidades de software más peligrosas identificadas por MITRE en 2023, según un análisis de datos de vulnerabilidad en la Base Nacional de Datos de Vulnerabilidad (NVD). Estas debilidades, que han sido asignadas puntajes basados en su prevalencia y gravedad, pueden ser aprovechadas por los atacantes para tomar el control de sistemas, robar datos o interrumpir aplicaciones.

Las Debilidades de Software más Peligrosas según MITRE:

El análisis de MITRE revela que las debilidades más destacadas en el software durante el período analizado incluyen:

- Escritura fuera de límites

- Scripting entre sitios

- Inyección SQL

- Uso después de liberar

- Inyección de comandos del sistema operativo

- Validación incorrecta de entrada

- Lectura fuera de límites

- Path Traversal

- Falsificación de solicitudes entre sitios (CSRF)

- Subida no restringida de archivo con tipo peligroso

Además, se destaca que la debilidad de Escritura fuera de límites se mantuvo en la posición más alta por segundo año consecutivo en 2022. También se observó que la mayoría de las 70 vulnerabilidades añadidas al catálogo de Vulnerabilidades Conocidas Explotadas (KEV) en 2021 y 2022 estaban relacionadas con errores de Escritura fuera de límites. Una debilidad que salió de las 25 principales fue la Restricción incorrecta de referencia externa XML.

Recomendaciones de CISA y NSA para Fortalecer la Seguridad del Software:

En respuesta a estas debilidades identificadas, la Agencia de Ciberseguridad e Infraestructura de Estados Unidos (CISA) y la Agencia de Seguridad Nacional de Estados Unidos (NSA) han lanzado recomendaciones y mejores prácticas para fortalecer los entornos de Integración Continua/Entrega Continua (CI/CD) y mitigar los riesgos. Estas recomendaciones incluyen:

- Implementar algoritmos criptográficos sólidos al configurar aplicaciones en la nube.

- Minimizar el uso de credenciales a largo plazo y adoptar la autenticación multifactor.

- Agregar firmas de código seguras y utilizar herramientas de análisis estático y dinámico del código.

- Aplicar reglas de dos personas (2PR) para revisar los compromisos de código de los desarrolladores.

- Adoptar el principio de privilegio mínimo (PoLP) para limitar los privilegios de acceso.

- Utilizar segmentación de red para limitar la propagación de ataques y minimizar el impacto.

- Realizar auditorías regulares de cuentas, secretos y sistemas para identificar posibles vulnerabilidades.

La identificación de las debilidades de software más peligrosas según MITRE resalta la importancia de abordar lasvulnerabilidades conocidas para fortalecer la seguridad del software. Las recomendaciones de CISA y NSA proporcionan un conjunto de medidas prácticas para mitigar los riesgos y proteger los entornos de CI/CD contra actores cibernéticos maliciosos.

Es fundamental que las organizaciones implementen prácticas de desarrollo seguro como parte integral de su proceso de creación de software. Esto implica el uso de estándares de codificación seguros, la implementación de controles de seguridad en cada etapa del ciclo de vida del desarrollo del software y la adopción de marcos de seguridad reconocidos.

Además, el uso de herramientas de análisis y pruebas de seguridad puede ayudar a identificar y mitigar posibles vulnerabilidades en el software. Estas herramientas pueden incluir análisis estático y dinámico del código, pruebas de penetración y evaluaciones de vulnerabilidad. Al llevar a cabo estas pruebas regularmente, las organizaciones pueden identificar y corregir debilidades antes de que puedan ser explotadas por los atacantes.

La concienciación del personal sobre las mejores prácticas de seguridad cibernética es otro aspecto clave. Capacitar a los desarrolladores y al personal en general sobre los riesgos de seguridad y las medidas de protección puede ayudar a prevenir errores y promover una cultura de seguridad en toda la organización.

La aplicación de algoritmos criptográficos sólidos es esencial para proteger los datos y garantizar la integridad de las comunicaciones. Utilizar algoritmos criptográficos robustos y actualizados puede dificultar los intentos de los atacantes de descifrar la información sensible.

La revisión por múltiples personas del código, a través de prácticas como las revisiones de código en pares, puede ayudar a detectar y corregir errores y vulnerabilidades antes de que el software se implemente en producción. Al contar con diferentes perspectivas y conocimientos, se pueden identificar más fácilmente las debilidades y aplicar las mejores soluciones.

Por último, las auditorías regulares del software, tanto a nivel de código como de configuración, son fundamentales para detectar y corregir posibles vulnerabilidades. Estas auditorías permiten identificar áreas de mejora, implementar parches de seguridad y mantener un nivel adecuado de protección a lo largo del tiempo.

La implementación de prácticas de desarrollo seguro, el uso de herramientas de análisis y pruebas de seguridad, la concienciación del personal y la aplicación de algoritmos criptográficos sólidos, la revisión por múltiples personas del código y las auditorías regulares son acciones clave para reducir los vectores de explotación y crear un entorno desafiante para los adversarios. Estas medidas contribuyen a fortalecer la seguridad del software y proteger los sistemas y datos de posibles amenazas cibernéticas.

Al implementar las mitigaciones propuestas por CISA y NSA, las organizaciones pueden fortalecer la seguridad de sus entornos de Integración Continua/Entrega Continua (CI/CD) y reducir el número de vectores de explotación disponibles para los actores maliciosos.

Estas medidas ayudan a crear un entorno más desafiante para los atacantes, lo que dificulta sus intentos de comprometer sistemas y robar datos.

Al aplicar algoritmos criptográficos sólidos, minimizar el uso de credenciales a largo plazo, agregar firmas de código seguras, utilizar reglas de revisión por múltiples personas (2PR), adoptar el principio de privilegio mínimo (PoLP), implementar segmentación de red y realizar auditorías regulares, las organizaciones pueden reducir las posibilidades de que los adversarios puedan explotar las debilidades conocidas.

Estas medidas contribuyen a fortalecer la seguridad del software, disminuyendo el riesgo de compromisos y ataques exitosos.

Al crear un entorno desafiante y aplicar prácticas de seguridad sólidas, las organizaciones están mejor preparadas para enfrentar las amenazas cibernéticas y proteger sus sistemas y datos de manera más efectiva.

Es importante destacar que la seguridad cibernética es un proceso continuo y en constante evolución.

Las organizaciones deben estar preparadas para adaptarse y actualizar sus medidas de seguridad en respuesta a nuevas amenazas y vulnerabilidades que puedan surgir. Al mantenerse al día con las últimas prácticas de seguridad y seguir las recomendaciones de las agencias especializadas, las organizaciones pueden mejorar significativamente su postura de seguridad y reducir los riesgos asociados con las amenazas cibernéticas.

Consideraciones Adicionales:

Además de las debilidades de software, es importante mencionar que MITRE también mantiene una lista de debilidades importantes de hardware.

El objetivo de esta lista es prevenirproblemas de seguridad en el hardware desde su origen, educando a diseñadores y programadores sobre cómo eliminar errores importantes en las etapas iniciales del desarrollo del producto.

Esto destaca la importancia de abordar tanto las vulnerabilidades de software como las de hardware para garantizar una seguridad integral.

Las debilidades de software más peligrosas identificadas por MITRE en 2023 representan un riesgo significativo para la seguridad digital.

Las recomendaciones y mejores prácticas emitidas por CISA y NSA ofrecen medidas concretas para fortalecer la seguridad del software y mitigar los riesgos asociados.

Al implementar estas mitigaciones propuestas, las organizaciones pueden reducir los vectores de explotación y crear un entorno más resistente contra actores maliciosos.

Es fundamental abordar tanto las vulnerabilidades de software como las de hardware para garantizar una protección integral contra las amenazas cibernéticas.

Por Marcelo Lozano – General Publisher IT CONNECT LATAM

Lea más sobre Ciberseguridad en;

Telefónica Tech y Netskope arman la alianza más sólida de 2023

CVE-2023-27997: 69% de los dispositivos aún no están parchados

Check Point Research: actividad de actores chinos en 2023

Zero Trust: 5 Beneficios y Desafíos en Seguridad y Experiencia del Usuario

SOC 2 Tipo 2 – Control de Organización de Servicios: Kaspersky superó la auditoría

MITRE, MITRE, MITRE, MITRE, MITMITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE, MITRE,