Group-IB contribuye a la “Operación Kaerb” internacional que condujo al arresto de los autores intelectuales

Cayó la banda detrás de la plataforma de phishing como servicio iServer, que se cobró más de 483.000 víctimas en todo el mundo

Group-IB, uno de los principales creadores de tecnologías de ciberseguridad para investigar, prevenir y combatir el crimen digital, anunció hoy que:

ha contribuido a una operación internacional denominada “Operación Kaerb” coordinada por Europol y Ameripol , en asociación con las fuerzas del orden y las autoridades judiciales europeas y latinoamericanas.

que resultó en la detención de 17 ciberdelincuentes en Argentina, Chile, Colombia, Ecuador, Perú y España, que estaban detrás de la plataforma de phishing iServer dirigida a usuarios de dispositivos móviles en todo el mundo.

Los investigadores de las fuerzas del orden informan de que la plataforma de phishing iServer, que estuvo activa durante cinco años, ha atacado a más de 1,2 millones de teléfonos móviles y ha causado aproximadamente 483.000 víctimas en todo el mundo.

El administrador de la plataforma de phishing iServer, un ciudadano argentino, también fue arrestado durante la operación policial multiagencia que tuvo lugar entre el 10 y el 17 de septiembre de 2024.

El dominio de iServer fue confiscado por las fuerzas de seguridad locales e internas

Captura de pantalla del sitio web de iServer antes de su incautación

La plataforma iServer, que lleva activa al menos cinco años, fue utilizada principalmente por delincuentes hispanohablantes en América del Norte y del Sur, pero desde entonces ha ampliado su alcance a Europa y otras regiones.

Si bien iServer era esencialmente una plataforma de phishing automatizada, su enfoque específico en la recolección de credenciales para desbloquear teléfonos robados la diferenciaba de las típicas ofertas de phishing como servicio.

La plataforma de iServer cuenta con una interfaz web que permite a los delincuentes poco cualificados, conocidos como “desbloqueadores”, robar contraseñas de dispositivos, credenciales de usuario de plataformas móviles basadas en la nube y otra información personal de las víctimas. Esto les permite eludir el “modo perdido” y desbloquear teléfonos adquiridos por medios ilegales.

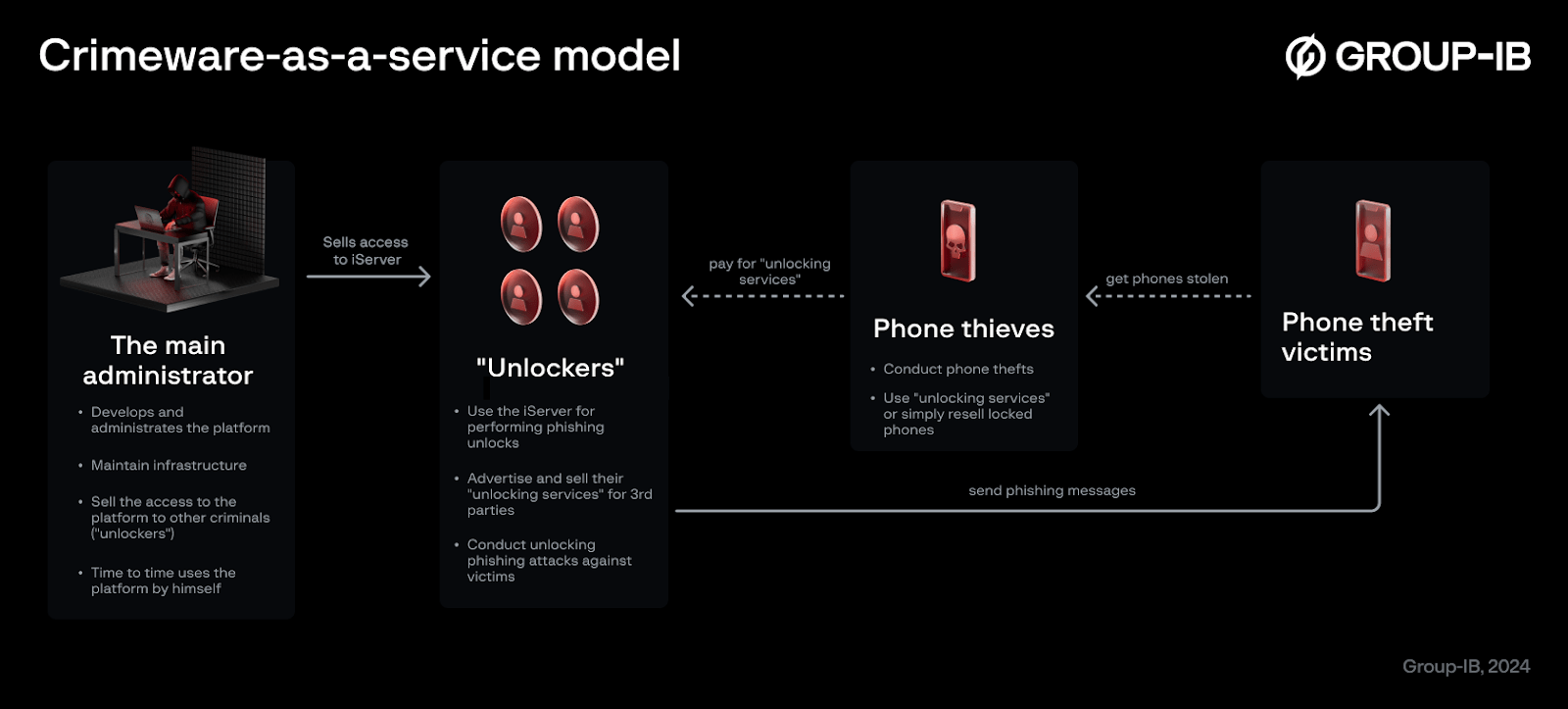

Modelo de software contra el delito como servicio

Durante sus investigaciones sobre las actividades delictivas de iServer, los especialistas de Group-IB también descubrieron la estructura y los roles de los sindicatos delictivos que operan con la plataforma: el propietario/desarrollador de la plataforma vende el acceso a “desbloqueadores”, quienes a su vez brindan servicios de desbloqueo de teléfonos a otros delincuentes con dispositivos robados y bloqueados.

Los ataques de phishing están diseñados específicamente para recopilar datos que otorgan acceso a dispositivos móviles físicos, lo que permite a los delincuentes adquirir las credenciales de los usuarios y las contraseñas de los dispositivos locales.

Para desbloquear los dispositivos o desvincularlos de sus propietarios.

iServer automatiza la creación y la entrega de páginas de phishing que imitan plataformas móviles populares basadas en la nube, presentando varias implementaciones únicas que mejoran su eficacia como herramienta contra el cibercrimen.

Los desbloqueadores obtienen la información necesaria para desbloquear los teléfonos móviles, como el IMEI, el idioma, los datos del propietario y la información de contacto, a la que se accede a menudo a través del modo perdido o mediante plataformas móviles basadas en la nube.

Utilizan dominios de phishing proporcionados por iServer o crean los suyos propios para preparar un ataque de phishing. Después de seleccionar un escenario de ataque, iServer crea una página de phishing y envía un SMS con un enlace malicioso a la víctima.

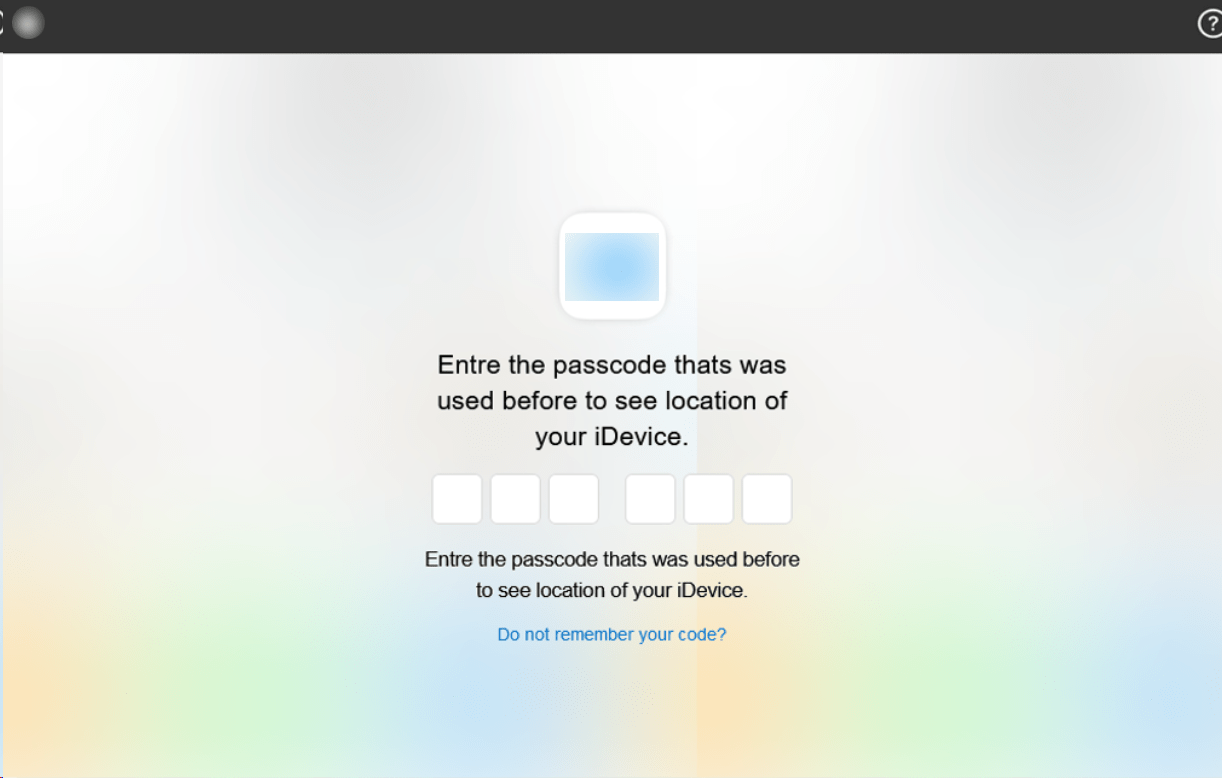

Captura de pantalla de un mensaje recibido por una víctima

Se utiliza un enlace de “redirección” para filtrar y verificar al visitante antes de llevarlo a la página final de phishing; si no cumple las reglas, se le niega el acceso. Una vez que las víctimas ingresan sus credenciales, estas son verificadas por la plataforma y se les puede solicitar información adicional como códigos OTP.

Captura de pantalla de la página de phishing de iServer disfrazada como un popular sitio web de servicio móvil basado en la nube.

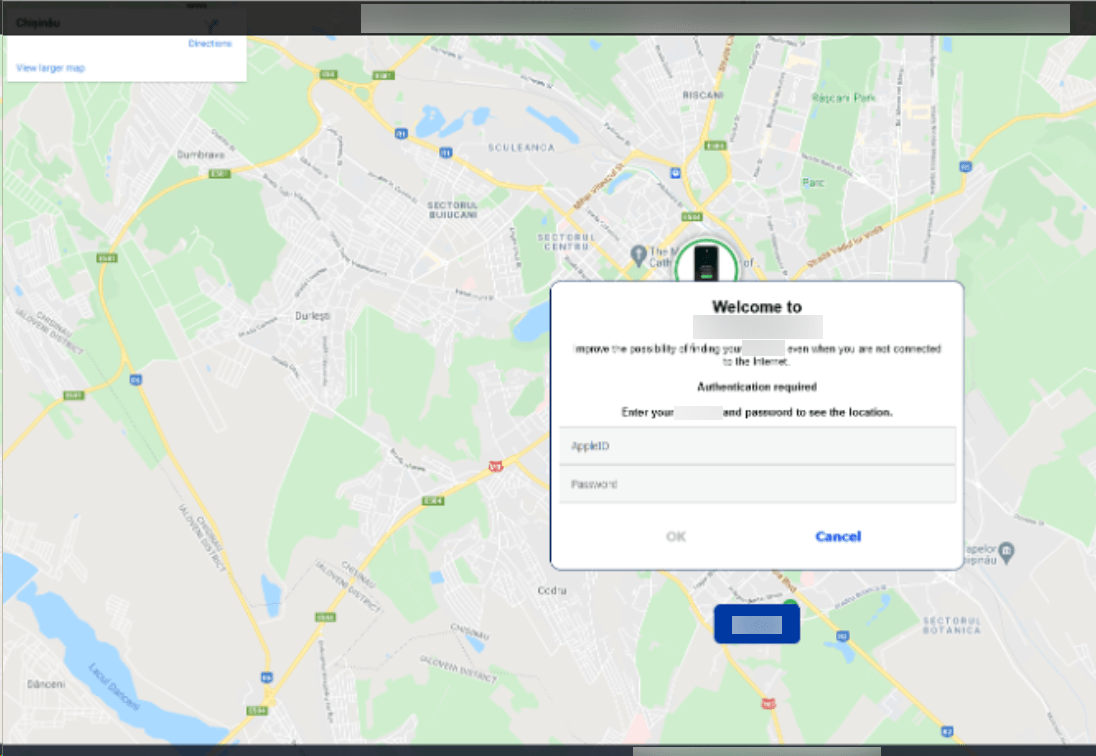

Otro ejemplo de una página de phishing de iServer disfrazada de un popular sitio web de servicio móvil basado en la nube.

Finalmente, los delincuentes reciben las credenciales robadas y validadas a través de la interfaz web de iServer, lo que les permite desbloquear un teléfono, desactivar el “Modo Perdido” y desvincularlo de la cuenta del propietario.

“Nos sentimos honrados de haber detenido millones de ataques cibernéticos dirigidos contra usuarios de dispositivos móviles.

El arresto de los miembros del grupo, incluido el autor intelectual, ha evitado un fraude significativo y ha salvaguardado la vida privada de personas en varias regiones.

Este es otro gran ejemplo de colaboración transfronteriza y seguiremos apoyando los esfuerzos de las fuerzas de seguridad locales e internacionales para combatir el cibercrimen a nivel mundial”.

Operación Kaerb, Operación Kaerb, Operación Kaerb, Operación Kaerb, Operación Kaerb,

Operación Kaerb, Operación Kaerb, Operación Kaerb, Operación Kaerb, Operación Kaerb,