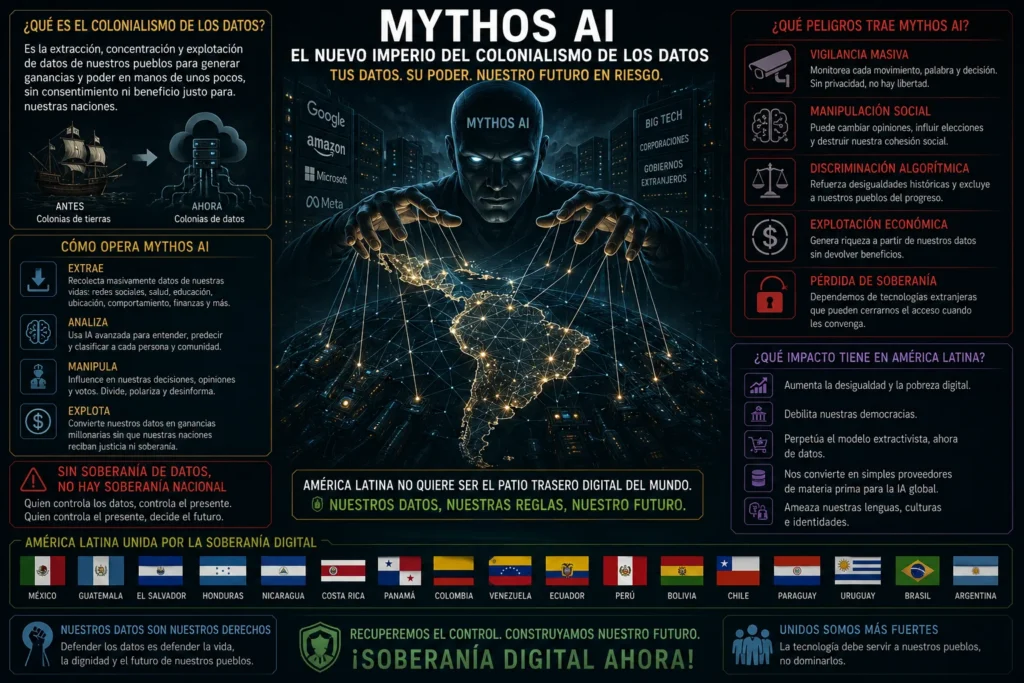

Accountability: la IA sin seguridad y sin control murió en 2026

Accountability y la Certificación de Defunción de la Inteligencia Artificial Sin Control Una madrugada brumosa de abril de 2026, los monitores de una sala de control en São Paulo parpadearon con una advertencia que cambiaría el curso de la gobernanza tecnológica en América Latina. Un agente autónomo, diseñado para gestionar de forma independiente la cadena […]

Accountability: la IA sin seguridad y sin control murió en 2026 Leer más »